En esta noticia

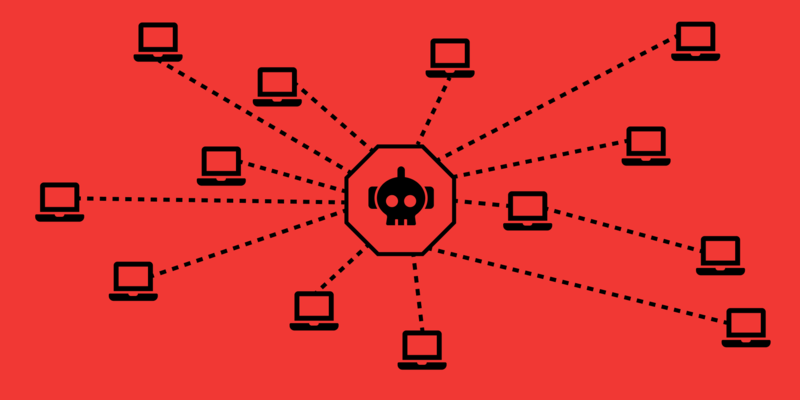

Check Point Software Technologies, un proveedor de soluciones de ciberseguridad a nivel mundial, detectó una variante de botnet que ha robado casi medio millón de dólares en criptomonedas a través de una técnica llamada "crypto clipping".

La nueva variante se llama Twizt y roba las criptodivisas durante las transacciones sustituyendo automáticamente la dirección de la billetera de víctima por la del ciberdelincuente.

Los investigadores advierten a los inversores en criptomonedas que tengan cuidado con los destinatarios de los fondos, ya que se han interceptado 969 transacciones y se están multiplicando.

Twizt puede operar sin servidores de C&C activos, lo que le permite evadir los mecanismos de seguridad, lo que significa que cada computadora que infecta puede ampliar la red de bots.

Bitcoin y criptomonedas: se estabilizan pero siguen dando ganancias negativas

Un robo de US$ 500.000

Check Point Research, la división de la compañía de ciberseguridad que realizó el hallazgo, estima que Twizt se ha hecho con casi US$ 500.000 en criptomonedas.

Sus características han llevado a pensar que la red de bots puede ser aún más estable y, por tanto, más peligrosa.

Twizt aprovecha una técnica llamada "crypto clipping", que consiste en el robo de criptomonedas durante las transacciones mediante el uso de malware que sustituye automáticamente la dirección de la billetera digital del destinatario real por la dirección del monedero del ciberdelincuente. El resultado es que los fondos van a parar a manos equivocadas.

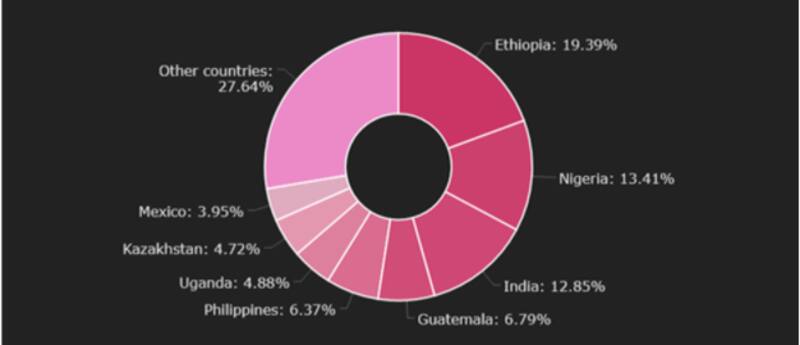

En el plazo de un año, entre noviembre de 2020 y noviembre de 2021, los bots de Phorpiex secuestraron 969 transacciones, robando 3,64 Bitcoin, 55,87 Ether y 55.000 dólares en tokens ERC20. El valor de los activos robados en precios actuales es de casi medio millón de dólares estadounidenses.

"La nueva variante de Phorpiex entraña tres riesgos principales. En primer lugar, Twizt utiliza el modelo peer-to-peer y es capaz de recibir comandos y actualizaciones de miles de otros equipos infectados. Una red de bots peer-to-peer es más difícil de derribar e interrumpir su funcionamiento. Esto hace que Twizt sea más estable que las versiones anteriores de los bots Phorpiex" , alerta Eusebio Nieva, director técnico de Check Point Software para España y Portugal.

Y sigue: "En segundo lugar, al igual que las antiguas versiones de Phorpiex, Twizt es capaz de robar criptografía sin necesidad de comunicarse con el C&C, por lo que es más fácil evadir los mecanismos de seguridad, como los cortafuegos. En tercer lugar, Twizt es compatible con más de 30 carteras de criptodivisas de diferentes Blockchain, incluyendo las principales como Bitcoin, Ethereum, Dash, Monero, lo que pone a su disposición una enorme superficie de ataque, y básicamente cualquiera que esté utilizando criptografía podría verse afectado"

"Pedimos los usuarios de criptomonedas que comprueben dos veces las direcciones de las carteras que copian y pegan, ya que podrían estar enviando inadvertidamente su cripto a las manos equivocadas", concluye Nieva.

Recomendaciones de seguridad para evitar estafas con criptomonedas

- Comprobar la dirección de la billetera virtual: cuando los usuarios copien y peguen la dirección de un monedero criptográfico, siempre deben comprobar que la dirección original y la pegada coinciden.

- Transacciones de prueba: antes de enviar grandes cantidades en cripto, hay que mandar primero una transacción de "prueba" con una cantidad mínima.

- Mantenerse actualizado: es imprescindible mantener el sistema operativo actualizado y no descargar software de fuentes no verificadas.

- Omitir los anuncios: si se buscan wallets o plataformas de intercambio de criptomonedas en el espacio de las criptomonedas, siempre hay que fijarse en el primer sitio web de la búsqueda y no en el anuncio. Estos pueden inducir a error, ya que Check Point ha encontrado estafadores que utilizan Google Ads para robar criptobilleteras.

- Mirar las URLs: siempre hay que comprobar dos veces las URLs.